审计的作用

1.审查可疑的活动

2.监视和收集关于指定数据库活动的数据

审计的类型

1.语句审计(statement auditing)

2.权限审计(privilege auditing)

3.对象审计(object auditing)

审计的信息

aud$表记录的审计信息包括。

sessionid:会话的数字id。

entryid:审计信息项的id。

statement:每个执行的命令的数字id。

timestap#:设计信息生成的日期和时间。

userid:被审计的用户使用的oracle用户id。

userhost:被审计的用户使用的数据库例程的数字id。

terminal:被审计的用户的操作系统终端描述字。

action#:被审计的操作的标识。

returncode:每个被审计的命令执行后的返回代码,若为0,表明操作成功。

obj$creator:被一个操作影响到的对象的创建者(对操作审计)。

obj$name:被一个操作影响到的对象的名称(对操作审计)。

auth$privileges:使用的系统权限。

auth$grantee:使用的对象权限。

new$owner:在列new_name中命名的对象的所有者。

new$name:在列new_name中命名的对象的名称。

ses$actions:会话小结的字符串,记录了不同操作的成功和失败的信息。

ses$tid:会话的事务id。

logoff$lread:在会话中执行的逻辑读个数。

logoff$pread:在会话中执行的物理读个数。

logoff$lwrite:在会话中执行的逻辑写个数。

logoff$dead:在会话中检测到的死锁个数。

logoff$time:用户退出系统的日期和时间。

comment$text:对设计信息项的文本注释。

clientid:客户机id。

spare1:备用。

spare2:备用。

obj$label:与对象关联的标签。

ses$label:与会话关联的标签。

priv$used:执行操作的系统权限。

sessioncpu:会话占用的cpu时间。

审计的启动

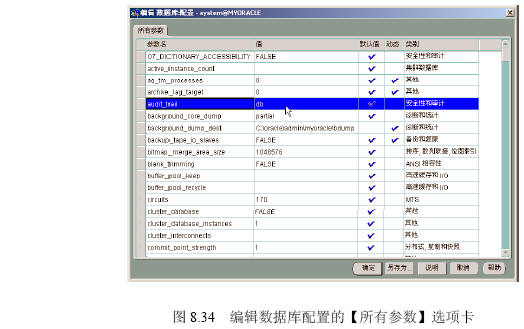

如图8.34所示的编辑数据库配置的【所有参数】选项卡。

审计的实例

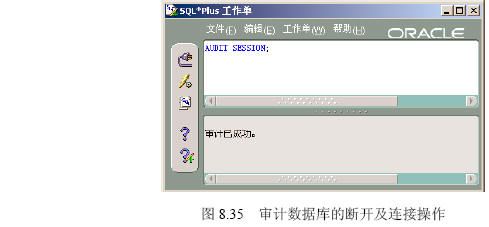

(1)以system用户登录【sqlplus worksheet】,执行如下sql代码,执行结果如图8.35所示。

―――――――――――――――――――――――――――――――――――――

audit session;

―――――――――――――――――――――――――――――――――――――

【参见光盘文件】:第8章/auditsession.sql。

(2)以scott用户登录另外一个【sqlplus worksheet】。

(3)查询aud$表的内容,主要的审计信息如下。

―――――――――――――――――――――――――――――――――――――

sessionid:518

entri/yid:1

statement:1

timestamp#:13-二月 -2003 11:28:24 am

userid:scott

terminal:mynetserver

action#:100

returncode:0

comment$text:authenticated by: database; client address:

address=(protocol=tcp)(host=128.0.0.1)(port=1088))

spare1:mynetserver/administrator

priv$used:5

―――――――――――――――――――――――――――――――――――――

|