代理服务器是一个服务器,它作为一个中介用于从请求客户端从其他服务器寻求资源。客户端连接到代理服务器,请求一些服务,如一个文件,连接,网页,或可从不同的服务器和代理服务器等资源评估的要求,以此来简化和控制其复杂性。代理被发明出来的结构和封装添加到分布式系统。今天,大多数代理是网络代理,便利获取内容的万维网,并提供匿名。

类型

代理服务器可以驻留在用户的本地计算机上,或在互联网上的用户的计算机服务器和目标服务器之间的不同点。

传递请求和响应未修改的代理服务器通常被称为网关或有时一个隧道代理。

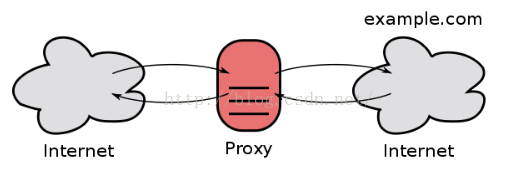

转发代理是用于从广泛的来源(在互联网上的任何地方大多数情况下)检索面向Internet的代理。

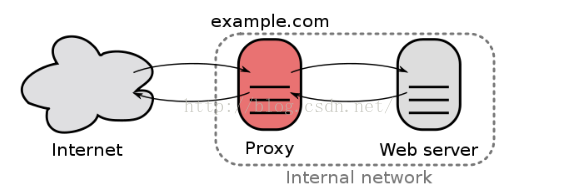

一个反向代理通常是用来作为前端,以控制和保护访问到服务器的专用网络上的面向内部的代理。反向代理服务器通常还执行任务,例如负载平衡,认证,解密或缓存。

开放代理

一个开放的代理是受任何互联网用户访问的转发代理服务器。一个匿名开放代理,用户可以隐瞒自己的IP地址,在浏览网页或使用其他互联网服务。有不同程度的匿名性,然而,以及若干“欺骗”的客户端的方法分为无论代理的揭示本身被使用。

(往返随时随地在互联网上开放代理转发请求)

反向代理一个反向代理(或代理)对客户端是一个普通服务器的代理服务器。请求被转发到哪个处理请求的一个或多个代理服务器。如同它直接从原始服务器来,让客户端没有原始服务器的知识被返回从代理服务器的响应。反向代理被安装在一个或多个网络服务器的附近。从互联网并与附近的网络服务器中的一个的目的地来的所有流量经过代理服务器。使用“反向”在其对应的起源“正向代理”,因为反向代理位于接近网络服务器和服务只有一组受限制的网站。

(反向代理从因特网接受请求,并在内部网络将其转发到服务器。那些发出请求连接到代理并可能不知道内部网络。)

有几个原因安装反向代理服务器:

加密/ SSL加速:在创建安全的网站时,该安全套接字层(SSL)加密往往不是由Web服务器本身完成的,而是由配有SSL加速硬件的反向代理。此外,主机可以提供一个单一的“SSL代理”来为主机任意数量的提供SSL加密; 不再需要为每个主机单独的SSL服务器证书,与下行的背后SSL代理的所有主机都共享一个共同的DNS名称或IP地址的SSL连接。这个问题可以部分通过使用可以克服的SubjectAltName特征X.509证书。使用

监控和过滤

内容控制软件

加密数据的筛选

Web过滤代理是无法安全套接字HTTP交易内情,假设链的信任的SSL / TLS(的传输层安全)没有被篡改。

在SSL / TLS链的信任依赖于受信任的根证书颁发机构。当客户端是由组织管理的工作环境,信任可能会被授予根证书的私钥是已知的代理。因此,由代理生成的根证书被安装到由IT人员的浏览器的CA列表。

在这种情况下,一个SSL / TLS事务的内容代理分析成为可能。代理是实现高效运营的中间人攻击,由根证书代理拥有的客户的信任允许的

日志记录和窃听

改善性能

一个缓存代理服务器通过检索由同一个客户端,甚至其他客户提出的前一个请求保存的内容加速服务请求。缓存代理保持频繁请求资源的本地副本,让大型机构显著减少其上行带宽使用情况和成本,同时显著提高性能。

种类

Web代理服务器

Web代理转发HTTP请求。某些Web代理允许HTTP连接建立通过连接任意数据转发;

SOCKS代理

SOCKS也连接阶段之后任意数据转发,并在Web代理类似于HTTP连接。

透明代理

也称为拦截代理,在线代理,或被迫代理,在一个透明的代理拦截正常通信网络层,而不需要任何特殊的客户端配置。客户无需知道所述代理的存在。透明代理通常位于客户机和因特网之间,与代理执行一些的的功能的网关或路由器。

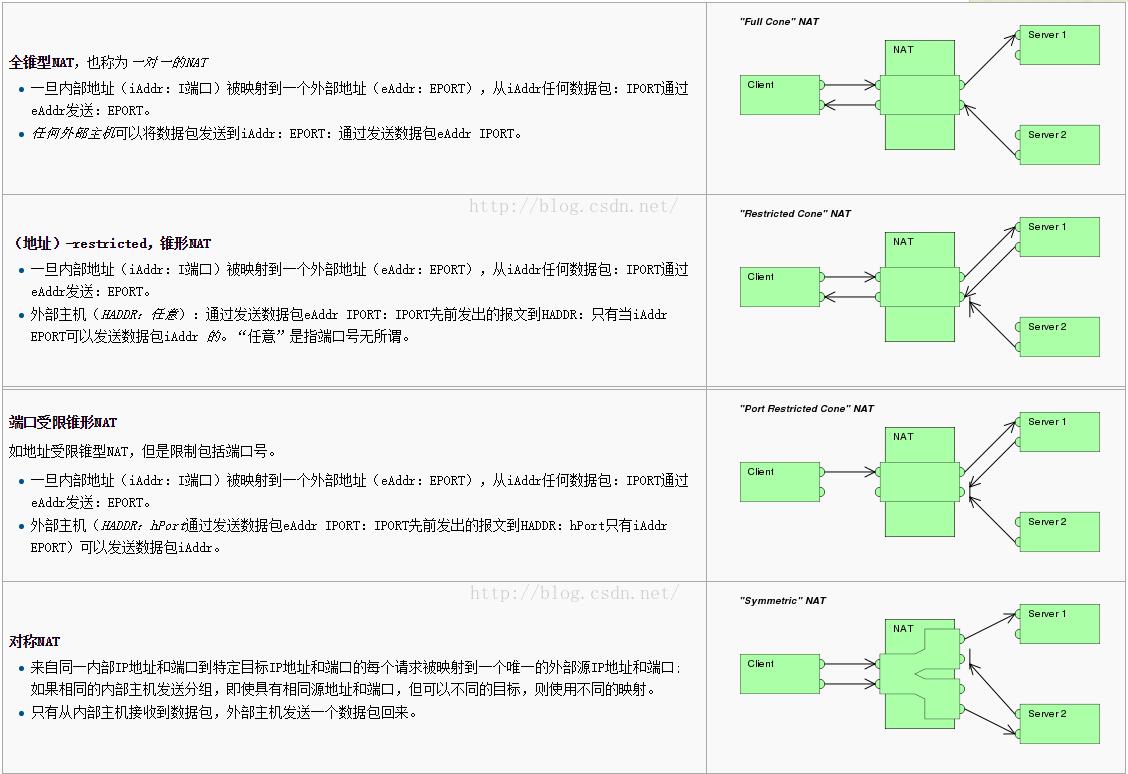

网络地址转换(NAT)是一种方法,重新映射一个IP的地址空间通过修改到另一网络地址中的信息的互联网协议(IP)数据报分组报头,而他们在整个交通运输路由设备。该技术最初用于为便于重新路由IP网络流量,而不会重编的每个主机的。它已成为在保护中面对全局地址空间分配一个流行的和必要的工具,IPv4地址耗尽通过共享NAT网关的一个Internet路由的IP地址,整个专用网络。

NAT和TCP / UDP

“纯的NAT”信息,IP操作单独,可能或可能不正确地分析完全关心IP信息的协议,如ICMP,取决于有效载荷是否由主机解释的“内部”或翻译的“外” 。只要协议堆栈遍历,即使有这样的基本协议如TCP和UDP的协议将打破除非NAT采取行动超出网络层。

IP分组在每个分组首部,其只为头提供误差检测的校验和。IP数据报可能会变得支离破碎,这是必要的NAT重新组合这些片段,让更高级别的校验和正确的跟踪重新计算正确的哪些分组属于哪个连接。

主要的传输层协议,TCP和UDP,有一个校验和,它涵盖了所有携带的数据,以及在TCP / UDP头,加上包含携带包的源和目的IP地址的“伪首部” TCP / UDP报头。对于始发NAT通过TCP或UDP成功,就必须重新计算基于转换后的IP地址,而不是原来那些在TCP / UDP报头校验和,并将该校验到零散集的第一个数据包的TCP / UDP报头的数据包。接收的NAT必须重新计算在每个其传递给目标主机分组的IP校验,并且还利用重新翻译地址和伪首识别和重新计算的TCP / UDP报头。这不是一个完全解决问题。一种解决方案是对于接收的NAT重新组装整个段,然后再重新计算所有的数据包计算的校验和。

源主机可以进行最大传输单元(MTU)路径发现,以确定无分片传输的数据包大小,然后设置不分段在适当的数据包报头字段(DF)位。当然,这仅仅是一个单向解决方案,因为响应的主机能够发送任何大小,其可到达的NAT之前被分段的数据包

代理与NAT

大多数时候,“代理”是指在一个第7层应用OSI参考模型。但是,代理的另一种方式是通过第3层,被称为网络地址转换(NAT)。这两个代理技术之间的区别是在其运行的层次,并且该过程在配置代理客户端和代理服务器。

在3层代理(NAT)的客户端配置,配置网关就足够了。然而,对于一个层-7-代理的客户端配置,分组的客户端生成的目的地必须始终是代理服务器(第7层),则代理服务器读取每一个数据包,并查找出真目的地。

由于NAT在第3层进行操作,它是资源密集型小于7层代理,也不够灵活。当我们比较这两个技术,我们可能会遇到被称为“透明防火墙”一个术语。透明防火墙是指三层代理使用第7层代理优点,但没有客户端的知识。客户假定网关处于层-3在NAT,并且它不具有关于该分组的内部的任何想法,但通过该方法,第3层分组被发送到调查层-7-代理。

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持武林网。

新闻热点

疑难解答